Akceptuję Nie akceptuję. Konfiguracja wtyczki Zenarmor - tworzymy zasadę bezpieczeństwa 7. Kopiuj link. Aby rozpocząć karierę w tym zawodzie, trzeba się legitymować odpowiednimi umiejętnościami. Instalacja programu Squid 3. Dzięki książce poznasz: najlepsze praktyki zabezpieczania sieci różne koncepcje filtrowania ruchu metody blokowania niepożądanych połączeń metody ochrony użytkowników przed niepożądaną treścią. Jej brak umożliwia użytkownikom otwieranie adresów niebezpiecznych stron, pobieranie zainfekowanych plików, a w konsekwencji naruszenie bezpieczeństwa całej sieci. Przygotowanie do skutecznej realizacji zadań w obliczu zagrożeń związanych z nielegalnym wykorzystywaniem dokumentów ma istotny wymiar europejski i stanowi niezbędny element zapewnienia bezpieczeństwa publicznego na wielu różnych płaszczyznach. Web Filter - blokowanie stron na podstawie kategorii 8. Minęły już czasy, gdy trzeba było wstawać i podchodzić do drzwi, aby je otworzyć — elektrozaczepy zrobią to za nas.

Instalacja i konfiguracja serwera proxy Squid 3. Organizacje stają w obliczu nowych zagrożeń w tym rozproszonym środowisku obliczeniowym i nie mogą polegać na tradycyjnych środkach bezpieczeństwa w celu ochrony swoich sieci lub aplikacji. Rozwiązanie problemu znajdziesz w tej książce. Adobe InDesign jest niesamowitym narzędziem, które umożliwia przygotowywanie wysokiej klasy dokumentów i drukowanie ich na różnorodnych urządzeniach. Naukę rozpoczniesz z użyciem rzeczywistego zbioru danych, aby wkrótce rozwiązywać złożone problemy danologii, takie jak obsługa brakujących danych, stosowanie regularyzacji czy też używanie metod nienadzorowanego uczenia maszynowego do odnajdywania podstawowej struktury w zbiorze danych.

Większa kontrola dla całej rodziny

Zamknij Dzięki opcji "Druk na żądanie" do sprzedaży wracają tytuły Grupy Helion, które cieszyły sie dużym zainteresowaniem, a których nakład został wyprzedany. Opinia potwierdzona zakupem. Testujemy działanie WAF 8. Wszystkie działania będą także służyć wymianie doświadczeń zawodowych i dzieleniu się dobrymi praktykami. W tym wydaniu zaprezentowano wiele nowych funkcjonalności i praktyk ułatwiających pracę twórcom frontendów. Niezawodne kontenery produkcyjne. Samoryglujące zamki antypaniczne Szybkie otwieranie drzwi w sytuacji zagrożenia, kontrolowany dostęp i antywłamaniowość zapewniają samoryglujące zamki antypaniczne. Dowiesz się również, jak wdrażać aplikacje w środowisku produkcyjnym. Zdalna praca i bezpieczeństwo danych, uzyskała status bestsellera. Przewodnik po algorytmach w blockchain, kryptografii kwantowej, protokołach o wiedzy zerowej oraz szyfrowaniu homomorficznym Massimo Bertaccini.

Nowe narzędzia ochrony prywatności – bezpieczeństwo i kontrola online

- Chętnie korzystają z niego zarówno niewielkie firmy i organizacje, jak i wielkie korporacje, wybierające Zabbixa dlatego, że radzi on sobie bez problemów z równoczesnym monitorowaniem tysięcy urządzeń.

- Kopiuj link.

- Blokuj aplikacje zdalnego dostępu

- Blokada wybranych typów rozszerzeń plików na podstawie adresu URL 3.

- Bez względu na to, czy prośba o usunięcie z wyników wyszukiwania dotyczy danych osobowych, zdjęć erotycznych czy innych treści, zaktualizowaliśmy również i uprościliśmy służące do jej przesłania Bezpieczeństwo i kontrola.

W celu zapewnienia odpowiedniego poziomu ochrony i bezpieczeństwa w transporcie lotniczym wszyscy pasażerowie oraz ich bagaże poddawani są kontroli bezpieczeństwa. Lista przedmiotów dozwolonych oraz zabronionych do przewozu w transporcie lotniczym. Kontrola bezpieczeństwa pasażerów prowadzona jest przy zastosowaniu przede wszystkim: - kontroli manualnej; lub - kontroli przy zastosowaniu bramki magnetycznej do wykrywania metali. Kontrolę manualną przeprowadza się w taki sposób, aby upewnić się, na ile to możliwe, że kontrolowana osoba nie przenosi przedmiotów zabronionych. Jeżeli bramka do wykrywania metali reaguje sygnałem alarmowym, należy usunąć przyczynę alarmu. W tym celu poddaje się pasażera kontroli manualnej lub osoba taka poddawana jest ponownej kontroli bezpieczeństwa przy użyciu bramki magnetycznej do wykrywania metali. Kontrola bezpieczeństwa bagażu kabinowego wykonywana jest głównie przy wykorzystaniu jednej z poniższych metod: - kontroli manualnej; lub - kontroli za pomocą urządzenia rentgenowskiego lub systemów wykrywania materiałów wybuchowych. Szukaj na stronie Szukaj. Jak sprawnie przejść przez kontrolę bezpieczeństwa… W celu zapewnienia odpowiedniego poziomu ochrony i bezpieczeństwa w transporcie lotniczym wszyscy pasażerowie oraz ich bagaże poddawani są kontroli bezpieczeństwa. Lista przedmiotów dozwolonych oraz zabronionych do przewozu w transporcie lotniczym Kontrola bezpieczeństwa pasażerów prowadzona jest przy zastosowaniu przede wszystkim: - kontroli manualnej; lub - kontroli przy zastosowaniu bramki magnetycznej do wykrywania metali. Wskazówki jak sprawnie przejść kontrolę bezpieczeństwa: - przygotowując się do kontroli należy umieścić w pojemnikach na taśmociągu urządzenia rentgenowskiego wszelkie przedmioty metalowe , takie jak klucze, monety, telefony komórkowe, zegarki, paski do spodni z metalowymi klamrami; - w trakcie podchodzenia do kontroli należy wyjąć z bagażu podręcznego torebkę z umieszczonymi wewnątrz opakowaniami zawierającymi substancje płynne i umieścić ją w pojemniku wraz z innymi przedmiotami Przewóz płynów w bagażu kabinowym - na taśmociągu urządzenia rentgenowskiego należy umieścić oddzielnie urządzenia elektroniczne np.

Koszyk 0. Obróć Zajrzyj do książki. Dodaj do koszyka Wysyłamy w 24h. Bezpieczeństwo i kontrola do koszyka lub Kup na prezent Kup 1-kliknięciem. Przenieś na półkę. Do przechowalni. Powiadom o dostępności audiobooka ». Dodaj do koszyka. Bezpieczeństwo sieci firmowej w dużym stopniu zależy od kontroli, jaką administrator ma nad połączeniami inicjowanymi przez komputery użytkowników.

Bezpieczeństwo i kontrola. Kontrola Bezpieczeństwa

Można to zrobić bezpośrednio z aplikacji Google lub w Bezpieczeństwo i kontrola sposób — zależnie od tego, jak korzystacie z wyszukiwarki. Teraz znacząco zaktualizowaliśmy i ulepszyliśmy to narzędzie. Dzięki temu możecie łatwiej śledzić swoje dane osobowe pojawiające się w wynikach wyszukiwania i otrzymywać od nas powiadomienia, gdy zauważymy takie dane, tak aby można je było usunąć. W najbliższych dniach dodamy nowy panel informujący, czy Wasze dane kontaktowe pojawiają się w wynikach wyszukiwania. Możesz następnie szybko poprosić o ich usunięcie z Google — bezpośrednio w narzędziu. Damy Wam również znać, gdy w wyszukiwarce pojawią się nowe wyniki z Waszymi danymi, co pozwoli Wam mieć spokojną głowę. Na razie narzędzie dostępne jest jedynie w języku angielskim dla użytkowników w Stanach Zjednoczonych, jednak pracujemy nad tym, Bezpieczeństwo i kontrola, aby wkrótce wprowadzić nowe języki i lokalizacje. W tym Bezpieczeństwo i kontrola wprowadziliśmy nowe zabezpieczeniektóre ma za zadanie chronić Was i Waszą rodzinę przed przypadkowym natrafieniem w wyszukiwarce na zdjęcia erotyczne. Dzięki tej aktualizacji zdjęcia o charakterze seksualnym, Bezpieczeństwo i kontrola, w tym treści dla dorosłych czy przedstawiające akty przemocy, są automatycznie zamazywane, gdy pojawiają się w wynikach wyszukiwania. Nowa opcja zamazywania w ramach filtra SafeSearch będzie dostępna dla wszystkich użytkowników na całym świecie jeszcze w tym miesiącu. W każdej chwili możecie dostosować swoje ustawienia i wyłączyć tę opcjęchyba że rodzic lub administrator szkolnej sieci zablokował taką możliwość.

Walka z ogniem

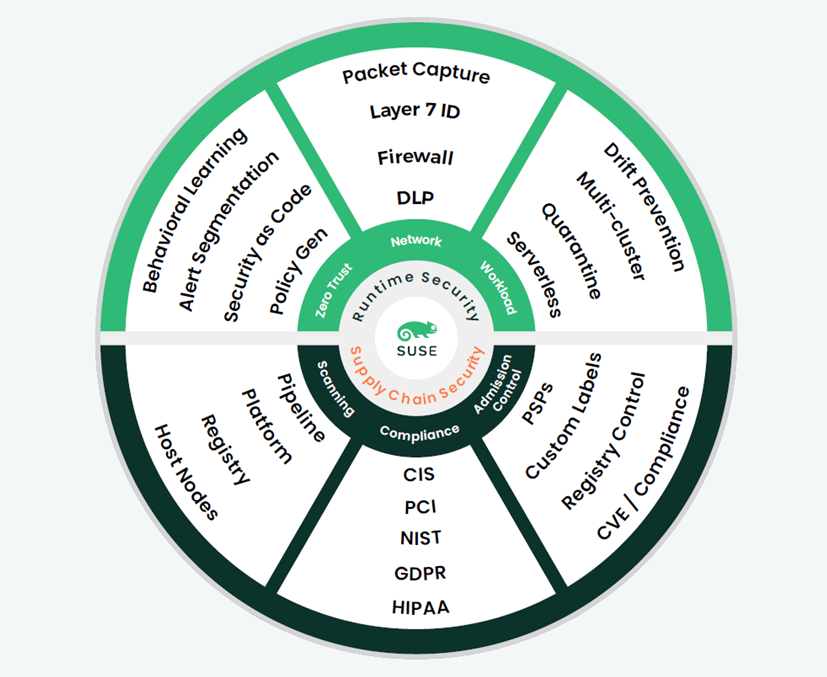

January 12, By: Rafal Kruschewski. SUSE NeuVector to zintegrowana platforma bezpieczeństwa i utrzymania zgodności, która upraszcza i automatyzuje procesy zabezpieczania, zapewniając zarazem wieloetapową ochronę aplikacji natywnych dla Kubernetesa — od ich tworzenia, aż po wdrożenie produkcyjne. Jako platforma zapewniająca bezpieczeństwo i zgodność kontenerów, SUSE NeuVector ustanawia standardy nowoczesnej infrastruktury kontenerowej. Żadne inne rozwiązanie nie ma tak szerokiego i zaawansowanego wachlarza funkcjonalności — w tym obserwowalność, bezpieczeństwo i automatyzację na wszystkich większych platformach chmurowych i orkiestratorach klastrów Kubernetes.

Jest to uznawany na całym świecie dokument świadczący o opanowaniu najważniejszych kompetencji z zakresu kontroli jakości oprogramowania.

Jak podróżować by nie mieć problemów na lotnisku? [Lotnisko]

0 thoughts on “Bezpieczeństwo i kontrola”